Umstrittenen Forderungen nach Vorder- oder Hintertüren für staatliche Akteure kann mit Reformen begegnet werden. Alle beteiligten Anspruchsgruppen – auch der Privatsektor und die Zivilgesellschaft – sollten sich in einen konstruktiven Dialog hierzu einbringen.

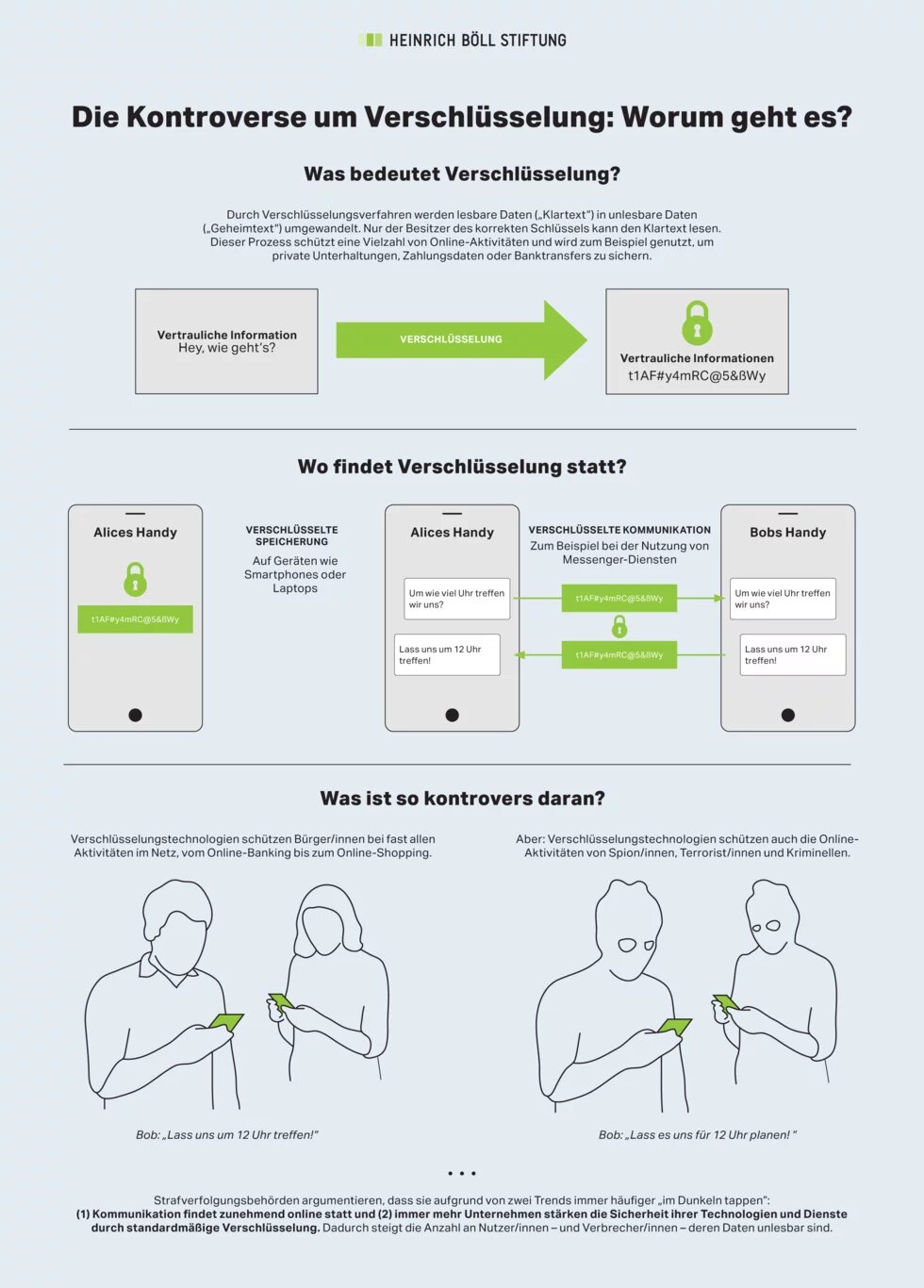

Seit Jahrzehnten schwelt der Streit um die Nutzung und mögliche Regulierung von Verschlüsselungstechnologien. Auf der einen Seite wird gefordert, dass Nutzer ihre Daten mithilfe starker Verschlüsselung uneingeschränkt schützen dürfen sollen, und zwar nicht nur vor dem Zugriff von Kriminellen oder Unternehmen, sondern auch vor staatlichem Zugang. Auf der anderen Seite argumentieren einige Vertreter von Sicherheits- und Strafverfolgungsbehörden, dass keine Technologie so entwickelt sein dürfe, dass sie einen Zugriff durch den Staat unmöglich macht. Sie führen in dem Zusammenhang an, dass sie in einem veränderten technischen Umfeld immer häufiger im Dunkeln tappen («going dark»), da ihnen wichtige Informationen auf Grund einer stärkeren Nutzung von Verschlüsselungstechnologien nicht zugänglich sind.

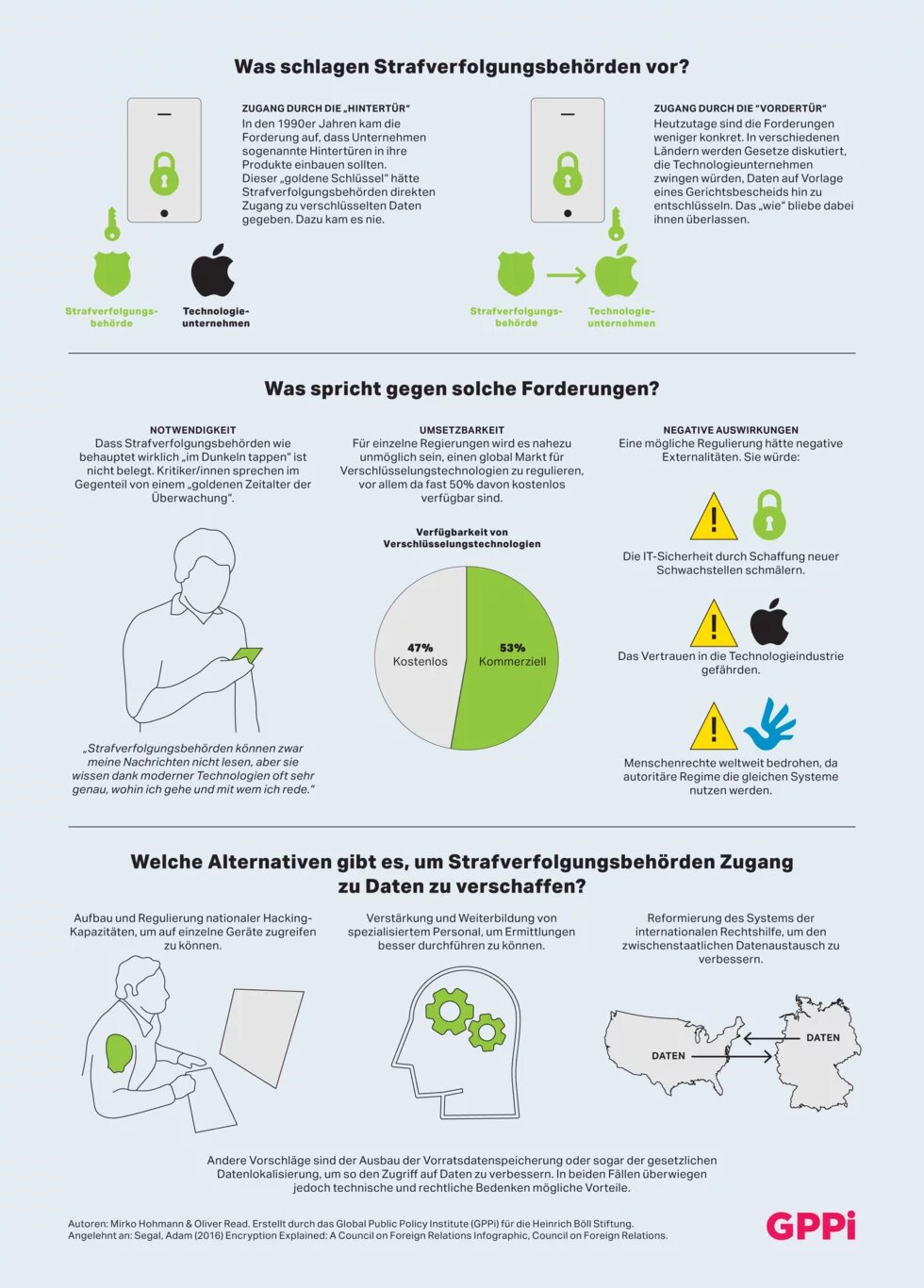

In regelmäßigen Abständen fordern staatliche Vertreter daher, Zugriffsmöglichkeiten zu Daten auf Speichermedien oder Kommunikationsdaten gesetzlich und technisch zu verankern. Diese müssten auf Vorlage eines Durchsuchungsbefehls zugänglich sein. Während der ersten großen Diskussion um das Thema in den 1990er Jahren wurde ein direkter Zugang zu Geräten gefordert, also vorbei an den Unternehmen durch die «Hintertür.» In den letzten Jahren werden vermehrt Regulierungen vorgeschlagen, die Unternehmen zwingen würden, ihre Technologie so zu entwickeln, dass sie den Behörden gewünschte Daten im Zweifel zur Verfügung stellen können; der Zugriff erfolgt also durch die «Vordertür.»

Während staatliche Behörden in die Lage versetzt werden müssen, den durch die Digitalisierung entstandenen Herausforderungen zu begegnen, sind die Forderungen nach einem gesetzlich garantierten Zugang weder zielführend noch wünschenswert – aus drei Gründen:

––

Mangelnde Notwendigkeit: Während Behördenvertreter argumentieren, dass sie vermehrt «im Dunkeln» tappen, lässt sich im Gegenteil anführen, dass wir uns im «goldenen Zeitalter der Überwachung» befinden. Denn immer mehr Kommunikation findet online statt und lässt sich entsprechend nachverfolgen und mithören. Beide Argumentationslinien werden oft nur anekdotisch gestützt. Eine im Rahmen der Studie durchgeführte Analyse öffentlich verfügbarer Daten zu Problemen der Behörden mit Verschlüsselungstechnologien legt allerdings keine zwingende Notwendigkeit für neue Lösungen nahe.

––

Unklare Umsetzung: Weltweit existieren hunderte verschiedener Verschlüsselungstechnologien; fast die Hälfte davon ist kostenlos online verfügbar. Es ist daher zu bezweifeln, dass Regulierungen einzelner Staaten einen nachhaltigen Effekt auf die Verfügbarkeit solcher Technologien für Kriminelle hätten, da sich immer Ausweichmöglichkeiten finden lassen. Zudem ist unklar, wie Forderungen nach staatlichem Zugang technisch umgesetzt werden sollten.

––

Negative Auswirkungen: Während die Notwendigkeit und Umsetzung möglicher Regulierungen unklar bleiben, lassen sich die negativen Externalitäten solcher Maßnahmen konkret aufzeigen. Diese würden:

- die IT-Sicherheit der Nutzer durch neue Schwachstellen schmälern,

- das Vertrauen in die Technologieindustrie gefährden und

- autoritären Staaten, die seit Jahren einen solchen Zugriff fordern, Auftrieb geben und so Menschenrechte weltweit bedrohen.

Anstatt vage Forderungen zur Unterwanderung von Verschlüsselungstechnologien zu stellen, sollten Behörden ihren Fokus auf alternative Ermittlungsmethoden lenken, um Risiken für die öffentliche Sicherheit auch im digitalen Raum effektiv zu begegnen. Konkret bieten sich dabei Reformen in den folgenden Bereichen besonders an:

Personal und Ausbildung: Durch den digitalen Fortschritt wandeln sich auch die Anforderungen an Ermittlungsarbeit konstant. Behörden sollten bei dieser Arbeit deshalb durch mehr IT-Spezialisten gestärkt werden. Außerdem ist es notwendig, das Wissen um den Umgang mit digitalen Beweismitteln sowie neue Methoden und Taktiken durch Maßnahmen wie Trainings gezielt zu fördern – in Sicherheits- und Strafverfolgungsbehörden ebenso wie in den Staatsanwaltschaften und Gerichten.

Reform der internationalen Rechtshilfe: Wenn Daten außerhalb der Jurisdiktion eines Staates liegen und die nationalen Behörden deshalb keinen Zugriff darauf haben, sind diese im ersten Moment genauso wenig hilfreich wie verschlüsselte Daten. Mit Blick auf die Internationalität der digitalen Wirtschaft ist es daher notwendig, die internationale Rechtshilfe neu aufzusetzen, um grenzüberschreitende Ermittlungen zu vereinfachen.

Staatliches Hacking: Durch die Online-Durchsuchung oder die Quellen-Telekommunikationsüberwachung können Behörden Verschlüsselungstechnologien umgehen, da sie so auf Daten auf dem Endgerät zugreifen können, bevor diese verschlüsselt werden. Solche staatlichen Hacking-Methoden, die in der Regel Schwachstellen in Soft- und Hardware ausnutzen, werden im digitalen Zeitalter eine zunehmend wichtige Rolle spielen, sind aus guten Gründen aber auch höchst umstritten. Umso notwendiger ist es, offene technische und rechtliche Fragen zu klären und von staatlicher Seite möglichst transparente Prozesse für das Management von Schwachstellen zu erarbeiten, um diese an die Hersteller weiterzugeben.

Umstrittenen Forderungen nach Vorder- oder Hintertüren für staatliche Akteure kann mit Reformen in diesen Bereichen begegnet werden. Entsprechend sollten sich alle beteiligten Anspruchsgruppen – auch der Privatsektor und die Zivilgesellschaft – in einen konstruktiven Dialog hierzu einbringen. So lässt sich auch verhindern, dass andere strittige Ermittlungsmethoden wie die Vorratsdatenspeicherung oder Bemühungen zur Datenlokalisierung weiter vorangetrieben werden. Abschließend ist noch einmal zu betonen, dass es jenen Vertretern von staatlicher Seite, die eine Regulierung von Verschlüsselungstechnologien fordern, obliegt, die Notwendigkeit solcher Reformen ebenso wie ihre technische Umsetzung klar und überzeugend darzulegen. Was die Begründung und Informationsvermittlung anbelangt, sind sie hier in der Bringschuld.